Mengapa penting: Google Play Store terkenal menyimpan aplikasi yang berisi malware, adware, atau sejenis spyware atau fleeceware. Fakta yang sedikit diketahui adalah bahwa peretas semakin beralih ke aplikasi pra-instal untuk melakukan kesalahan mereka, tetapi para peneliti sekali lagi mencoba untuk meningkatkan perhatian pada tren yang berkembang ini.

Jutaan ponsel Android yang terjangkau hadir dengan sejumlah besar aplikasi pra-instal, dan peretas hanya perlu menumbangkan satu. Memecahkan masalah ini, bagaimanapun, adalah tugas yang jauh lebih sulit dibandingkan dengan berurusan dengan aplikasi jahat yang berhasil masuk ke Play Store.

Bulan lalu, kami mengetahui bahwa malware telah ditemukan di 60 aplikasi Android dengan lebih dari 100 juta unduhan, mata hitam lain untuk sistem operasi seluler yang diperkirakan memiliki tiga miliar pengguna aktif di seluruh dunia.

Pengembang jahat secara teratur mengeksploitasi berbagai celah dalam proses pemeriksaan aplikasi Google untuk membuat aplikasi yang mencuri kredensial login atau fleeceware yang memeras sebanyak $400 juta per tahun dari pengguna dengan mengelabui mereka agar mendaftar ke langganan dalam aplikasi yang mahal.

Namun, para peneliti di Trend Micro membunyikan alarm tentang tren pertumbuhan perangkat Android yang dilengkapi dengan perangkat lunak berbahaya yang sudah diinstal sebelumnya.

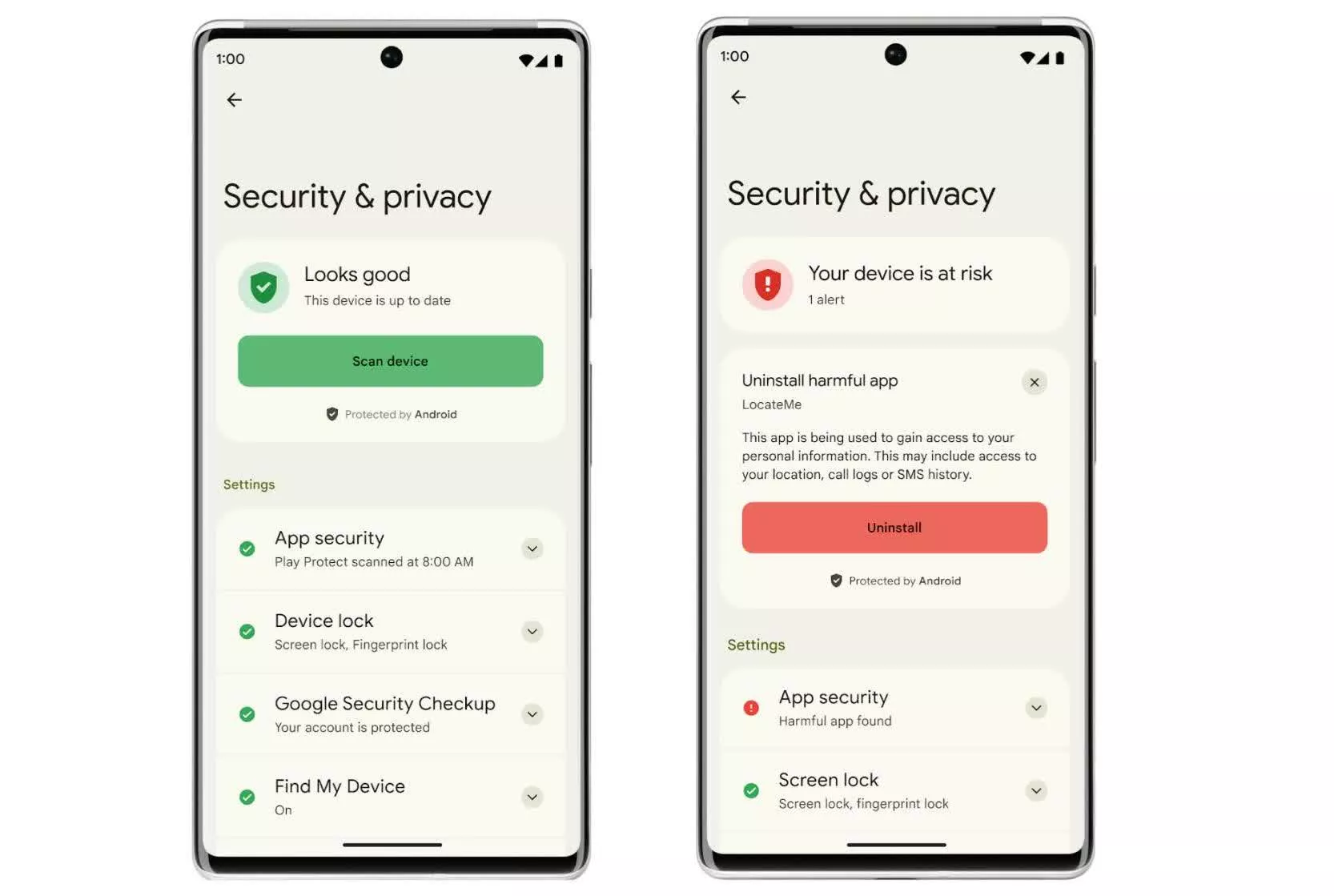

Meskipun Anda dapat dengan mudah menghapus aplikasi yang telah Anda unduh dari Play Store, berurusan dengan malware yang dimasukkan ke dalam aplikasi sistem atau firmware perangkat adalah tugas yang jauh lebih sulit.

Sifat Android yang terbuka memungkinkan produsen untuk membuat berbagai model ponsel dan menargetkan konsumen yang sadar harga dengan pilihan yang lebih terjangkau, tetapi juga membuka pintu bagi peretas untuk menyusupkan kode berbahaya bahkan sebelum perangkat tersebut meninggalkan lantai pabrik.

Dan risiko ini juga berlaku untuk perangkat Android lainnya – mulai dari smartwatches hingga tablet, set-top boxes, dan TV pintar.

Peneliti Senior Trend Micro Fyodor Yarochkin mengatakan malware pra-instal telah menjadi jauh lebih umum dalam beberapa tahun terakhir sebagian karena perlombaan ke bawah di antara pengembang firmware seluler.

Setelah menjual firmware menjadi tidak menguntungkan, banyak dari mereka mulai menawarkannya secara gratis.

Seperti yang Anda harapkan, model bisnis baru ini menarik – banyak gambar firmware yang dianalisis oleh Trend Micro berisi potongan kode yang disebut sebagai “plugin diam”.

Para peneliti telah menemukan lebih dari 80 rasa sejauh ini, tetapi hanya sedikit yang tersebar luas. Yang lebih populer dijual di bawah tanah dan dipasarkan di Facebook, YouTube, dan berbagai blog.

Beberapa plugin ini memungkinkan penjahat dunia maya untuk “menyewa” perangkat Android hingga lima menit setiap kali dan menggunakannya untuk mencuri kredensial masuk atau informasi sensitif pengguna lainnya. Lainnya mampu mengunduh malware tambahan ke perangkat yang terinfeksi.

Para peneliti memperkirakan bahwa jutaan perangkat yang terinfeksi sedang digunakan di seluruh dunia, dengan sebagian besar terkonsentrasi di Eropa Timur dan Asia Tenggara. Menariknya, para penjahat itu sendiri mengklaim bahwa 8,9 juta perangkat Android dimuat dengan silent plugin mereka.

Trend Micro dapat mengonfirmasi bahwa malware hadir di ponsel dari setidaknya 10 vendor, kebanyakan dari mereka adalah orang Cina. Perusahaan menduga 40 vendor tambahan terpengaruh, tetapi peneliti lebih tertarik untuk mencari tahu di mana sepanjang rantai pasokan infeksi lebih mungkin terjadi.

Google telah mengetahui tentang malware Android pra-instal selama bertahun-tahun, tetapi tidak dapat dengan mudah menyelesaikan masalah karena sedikitnya kontrol yang dimilikinya terhadap rantai pasokan Android OEM yang kompleks.

Ponsel yang lebih murah cenderung menggunakan Android Open Source Platform (AOSP) dan hadir dengan antara 100 dan 400 aplikasi pra-instal – yang diperlukan hanyalah menginfeksi salah satunya.

Itu juga tidak membantu bahwa sebanyak 225 produsen perangkat secara teratur meninggalkan perangkat lunak diagnostik pada ponsel Android, yang pada dasarnya memungkinkan akses jarak jauh backdoor untuk spyware dan alat sensor. Perilaku ini telah diamati di banyak merek China serta nama besar seperti Oppo, OnePlus, Realme, dan Xiaomi.

Beberapa seperti Gigaset milik Cina, yang menjual ponsel di UE, ditemukan telah mengubur penginstal otomatis malware di aplikasi pembaruan sistem.

Kembali pada tahun 2019, peneliti Google Project Zero Maddie Stone mengungkapkan keberadaan botnet penipuan SMS dan iklan yang disebut Chamois yang telah memengaruhi setidaknya 21 juta perangkat Android pada tahun-tahun sebelumnya melalui malware pra-instal.

Perusahaan menemukan bahwa vendor sering tanpa sadar memasukkan kode Chamois ke dalam distribusi Android mereka karena mereka dengan mudah tertipu untuk percaya bahwa itu adalah layanan iklan yang sah.